在数字资产和区块链技术日益发展的今天,TokenIM作为一种创新的区块链通信工具,受到了广泛的关注。随着技术的发展,信息安全及资产安全的问题也日益突出。那么,TokenIM究竟是如何保障其不会被冻结的呢?本篇文章将详细解析TokenIM的技术背景和安全机制,同时解答用户关心的相关问题。

TokenIM的基本概述

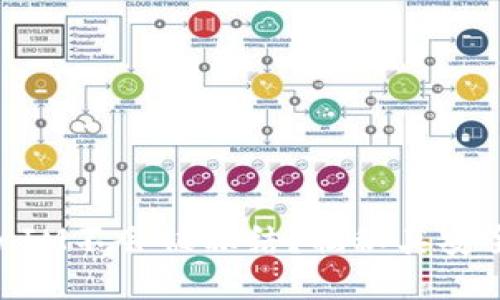

TokenIM是一款基于区块链技术的即时通讯工具,旨在为用户提供安全、可靠的通信服务。与传统的即时通信工具不同,TokenIM利用区块链的分布式特性和加密算法,为用户提供了更高的隐私保护和信息安全。用户的数据和聊天记录都储存在区块链上,这使得任何单一方都无法对其进行控制或操纵。

TokenIM如何保障信息安全

TokenIM在信息安全方面采取了多重策略。首先,平台使用了高级的加密算法来保护用户的消息和数据。这种加密机制确保了只有发送者和接收者能够解读信息,第三方无权插手。

其次,TokenIM采用了去中心化的储存方式。传统的即时通讯工具通常依赖中心化的服务器来存储用户的信息,而TokenIM则将信息储存于分布式的区块链网络中。这意味着即使某一节点遭到攻击或冻结,其他节点依然能够正常运作,从而保障了用户信息的安全与可访问性。

最后,TokenIM还设有防止恶意攻击的机制,能够自动监测和拦截异常行为,确保平台的正常运行。

TokenIM不会被冻结的原因

首先,TokenIM的去中心化架构使得其不容易被外界力量所控制或冻结。由于没有中心化的服务器,攻击者即使能够入侵某一节点,仍然无法对整个系统造成影响。

其次,TokenIM的交易和信息交互基于区块链技术,可以实现透明化的记录与追溯。每一笔交易和每一条信息都被记录在区块链上,确保了数据的不可篡改性。这种透明度使得系统能够更好地抵抗审查和冻结措施。

此外,TokenIM的运营团队致力于提升平台的合规性与用户体验。他们会不断跟踪政策动态,及时调整策略,确保TokenIM能够在合法合规的框架下持续运行。

相关问题与解答

1. TokenIM的用户隐私如何得到保障?

TokenIM在隐私保护方面采取了多种措施。首先,所有用户的聊天记录和数据都经过加密存储,只有用户本人才有解密的能力。此外,TokenIM不保存用户的个人信息,确保用户的身份不被泄露。即使在某一节点发生安全事故,用户的信息安全性依然得到了保障。

2. TokenIM的去中心化架构如何运作?

TokenIM的去中心化架构是其核心优势之一。通过区块链技术,TokenIM实现了数据的分布式存储,避免了单点故障。每次用户发送信息时,数据会在网络的多个节点之间传输,这种多重备份使得即使某一节点崩溃,也不会影响系统的整体运作。

3. 使用TokenIM需要注意哪些安全事项?

虽然TokenIM在安全性上进行了诸多保障,但用户在使用时仍需保持警惕。建议用户开启双重身份验证,使用强密码,并定期更换。同时,应当避免将个人信息随意分享,防范社会工程学攻击可能带来的风险。

4. TokenIM的未来发展方向是什么?

TokenIM的未来发展将重点着眼于提升用户体验与技术创新。团队将继续改进其安全机制,开发更为智能化的反欺诈系统。同时,希望通过扩展合作伙伴关系,增强系统的生态功能,为用户提供更为全面的服务。

5. 如何参与TokenIM的生态建设?

用户可以通过多种方式参与TokenIM的生态建设,包括积极使用平台、反馈使用体验、参与社区活动等。TokenIM鼓励用户提出建议与意见,以帮助平台不断改进和发展。

综上所述,TokenIM通过其独特的技术架构和多层次的安全机制,有效地保障了用户的信息安全与隐私保护,并确保平台不会被冻结。未来,随着技术的不断进步与发展,TokenIM将继续致力于为用户提供更好的服务,推动区块链通信技术的进步。